Pidgin + OTR

XMPP/JabberクライアントPidginでのメッセージの暗号化について

Pidgin

https://pidgin.im/

Plugin OTR *Off-the-Record Messaging (OTR)

https://developer.pidgin.im/wiki/ThirdPartyPlugins#OfficialPlugins

以下は、Pidginとプラグイン OTRを導入した後からの手順です。

Not private → Authenticate buddy

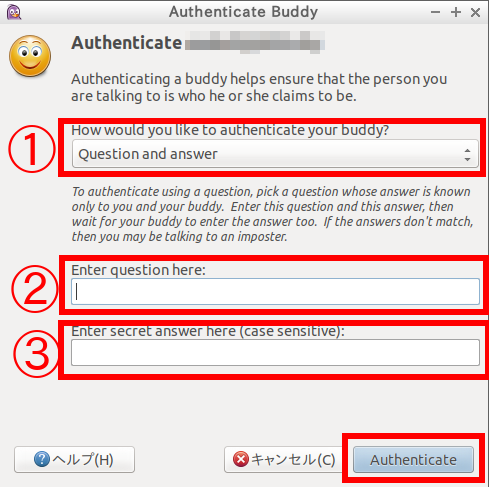

以下のようなウインドウが開きます。

入力事項は

①Question and answer / 秘密の質問と回答

いわゆる「合言葉」です。

②Enter question here / 秘密の質問

任意の質問を入力します。 例 : 好きな色は?

③Enter secret answer here(case sensitive) / 秘密の質問に対する回答(大文字・小文字は区別されます)

任意の回答を入力します。 例 : 黒

④Authenticate / 認証(確認)する

最後にAuthenticateをクリックします。

これで暗号化は完了です。メッセージを送受信する画面で確認すると、以下の画像のようになっていることを確認します。

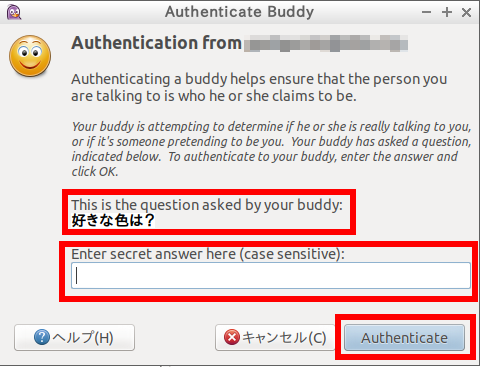

お気づきの方もいると思うのですが、上記の合言葉を、送信者・受信者の両者で、知っておく必要があります。ですので、事前に秘密の質問と回答をお互いに通知しておかなくてはなりません。

この点がGnuPGPを利用したときの、秘密鍵と公開鍵の取扱いと異なるところです。秘密鍵はその名前が示す通り、厳重に保管・管理して絶対に漏洩させてはいけません。一方の公開鍵は公開して、暗号化されたメッセージを受信者側で復号する(読めるようにする)ときに使えるようにしておきます。このひと手間を省く、簡易的な暗号化がOTRの特徴といえるでしょう。

もちろん、簡易的と言っても、暗号化の仕組みが簡単に破られて、誰にでも読めるというものではありません(→)。暗号化の仕組みを少し理解する目的で、以下において、XabberのWebツールを使って、どのように暗号化されているかを確認してみます。

Xabber

https://www.xabber.com/

①Pidgin → Xabber(Web)に暗号化されていないメッセージを送ってみる。

『この会話は暗号化されていません。』というメッセージを、PidginからXabber(Web)に送ってみます。今はまだ暗号化されていません。Pidginの画面は「Not private」になっています。

②Xabberで受信したメッセージを確認する。

『この暗号化されていません。』というメッセージは、もちろん読めます。

③Pidgin → Xabber(Web)に暗号化されたメッセージを送ってみる。

『この会話は暗号化されています。』というメッセージをPidginからXabber(Web)に送ってみます。画像が示すように、全く別の文字列が表示されています。ちゃんと暗号化されています。

②の状態に着目して下さい。ここでは暗号化されていないのでメッセージが読めます。その「ここ」とは、特定のサーバーです。つまり、サーバーに会話の内容を含めた履歴は残ります。ここで内容が読まれる可能性があります。それだけではなく、アカウントが乗っ取られたり、キャリアを盗まれたりした場合に、この内容が読まれてしまいます。

もうひとつ注意する点は、送受信されるファイル・データは暗号化されないという点です。これについては別途手段を講ずる必要があります。

自分の身は自分で守る

サービスによっては、その企業がプライバシー保護を謳う場合もあります。ただその規約を隅から隅まで読まれたでしょうか。大抵の場合、法的な責任の免除や、司法当局への開示可能性、内容へのアクセス可能性が書かれています。もちろん、サービス向上の限度で解析することも書かれていることも多くあります。プライバシー保護への注目の高まりから、メッセージの暗号化機能を付与するサービスが増えましたが、それはどこまで保障されているでしょうか。規約に小さな文字で、例外が書かれていないでしょうか。可能性としては、何か重大事件があると、令状をもって、司法当局がやってきたとき、通信内容を開示することはおおいにあり得ることです。自らが犯罪に関与していないつもりでも、その相手方が・・・。

このように、通信の秘密・プライバシーが容易にかつ知らない間に侵害されていることが、なぜかまかり通ってます。それに加えて、スポンサーの関係で、わが国の自称メディアは、著名なキャリアのアプリの脆弱性や、情報漏洩については報道しません。つまり、自らの通信の秘密・プライバシー保護は、自らの手でおこなう必要性はずっと前からあったのです。受動的・消極的ではなく、自働的・積極的に、通信の秘密・プライバシー保護の手段を学んでいく必要がここにあるように思います。

→暗号化技術の脆弱性は、時々指摘されますが日々進化を遂げています。安易に読めるものではないということに変わりはありません。

コメント

最新を表示する

NG表示方式

NGID一覧